Несмотря на самые современные системы защиты и осторожное поведение в сети, ни один пользователь не может быть на 100% уверен в безопасности своего телефона. Однако знание ключевых признаков компрометации устройства и правильные действия в критический момент помогут существенно снизить возможный ущерб.

Согласно информации портала Lifehacker, существует несколько основных типов атак на мобильные устройства, каждый из которых характеризуется специфическими индикаторами. Своевременное обнаружение угрозы и быстрое реагирование — ключевые факторы минимизации последствий.

Компрометация через вредоносное ПО

Наиболее распространенный сценарий, вызывающий опасения пользователей, связан с получением злоумышленником удаленного доступа к устройству. В этом случае хакер может прослушивать аудио через микрофон, отслеживать нажатия на клавиатуру и контролировать активность на дисплее.

На современных мобильных платформах реализация подобных атак представляет значительную сложность, однако остается возможной. Вредоносный код может попасть в систему через сомнительные сообщения или приложения, обошедшие защитные механизмы Google Play и App Store, либо установленные пользователем самостоятельно.

Риск инсталляции шпионского софта возрастает при получении злоумышленником физического доступа к смартфону — например, со стороны коллег или близких людей. Тем не менее, даже в таких ситуациях встроенные защитные системы Android и iOS способны предотвратить внедрение вредоносного кода.

Ключевые признаки заражения:

- значительное ускорение разрядки батареи

- замедленная работа приложений или их частые аварийные завершения

- внезапное исчерпание свободного пространства во внутренней памяти

- самопроизвольная активация индикаторов работы микрофона или камеры

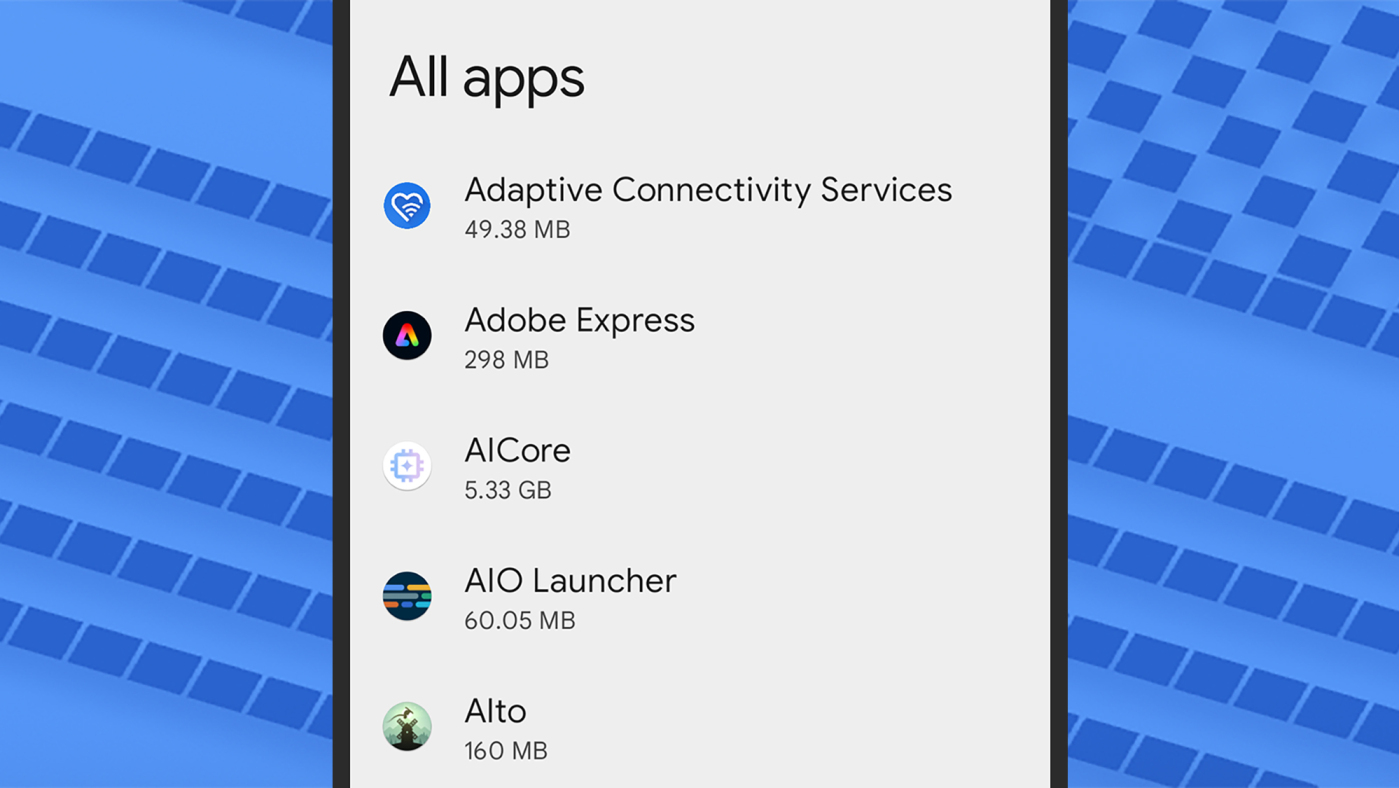

При подозрении на заражение необходимо проанализировать перечень установленного софта: перейдите в Настройки → Приложения и деинсталлируйте все программы, вызывающие сомнения.

Для комплексной очистки устройства рекомендуется выполнить сброс до первоначальных настроек (предварительно создайте резервную копию важных данных):

Для Android: Настройки → Система → Сброс → Удаление всех данных (возврат к заводским настройкам)

Для iOS: Настройки → Основные → Передача или сброс iPhone → Стереть контент и настройки

Регулярно анализируйте список установленных приложений на предмет неизвестных программ (фото: Lifehacker)

Регулярно анализируйте список установленных приложений на предмет неизвестных программ (фото: Lifehacker)

Компрометация учетных записей

Альтернативный распространенный вектор атаки предполагает нарушение безопасности ваших интернет-аккаунтов. Подобные инциденты могут затрагивать как информацию, хранящуюся на смартфоне, так и доступ к внешним устройствам и онлайн-сервисам.

В большинстве случаев пароли становятся доступными хакерам в результате массовых утечек данных или успешных фишинговых кампаний.

Характерные индикаторы:

- внезапное появление или исчезновение документов и электронных писем

- получение уведомлений о действиях в аккаунте, которые вы не выполняли

- фиксация авторизаций с неизвестных устройств

Алгоритм действий:

- Изучите журнал активности в облачных платформах (Google Drive, iCloud и других) — все зафиксированные действия должны соответствовать вашей реальной деятельности

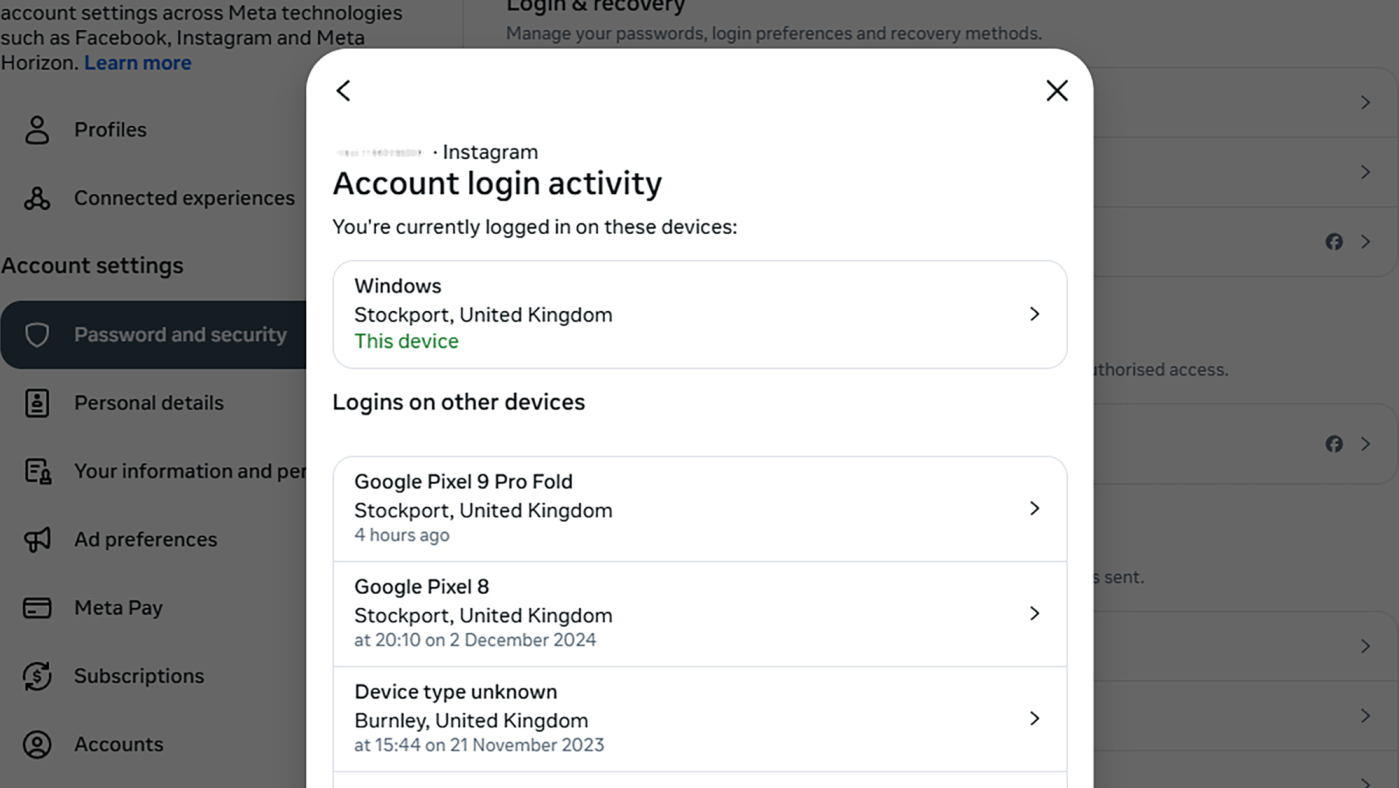

- Проанализируйте список устройств с активными сессиями в ваших аккаунтах (такая функция доступна в Instagram, Google и других сервисах)

- Завершите сессии на подозрительных устройствах и настройте уведомления о новых авторизациях

Также важно регулярно мониторить электронную почту на предмет сообщений о попытках несанкционированного доступа.

При подтверждении факта компрометации немедленно измените пароль и активируйте двухфакторную аутентификацию. Эти меры значительно снизят вероятность повторного проникновения со стороны злоумышленников.

Регулярно проверяйте список авторизованных устройств в ваших аккаунтах (фото: Lifehacker)

Регулярно проверяйте список авторизованных устройств в ваших аккаунтах (фото: Lifehacker)

Атаки на SIM-карты и eSIM

Дополнительный потенциальный вектор компрометации мобильного устройства связан с атаками на SIM-карту или электронную eSIM. Хотя eSIM (цифровая технология без физического носителя) обладает повышенным уровнем защиты, абсолютной безопасности она также не гарантирует.

Основные индикаторы атаки

Наиболее типичный сценарий здесь — подделка SIM-карты. При реализации такой атаки хакер убеждает сотрудников мобильного оператора в своей подлинности и запрашивает перенос вашего номера на «новое» устройство. В результате все входящие вызовы, текстовые сообщения и коды верификации (при использовании SMS-подтверждений) переадресовываются на телефон злоумышленника.

Первичные индикаторы подмены SIM-карты:

- прекращение поступления входящих звонков и сообщений